Como implementar uma estratégia de “Secure Work by Design”

Blog

Blog

Já conhece o conceito de Security by Design, mas sabe como pode ser aplicado ao seu negócio? Esta abordagem tem ganho terreno no mercado e tem tido um papel cada vez mais relevante nas organizações.

Já conhece o conceito de Security by Design, mas sabe como pode ser aplicado ao seu negócio? Esta abordagem tem ganho terreno no mercado e tem tido um papel cada vez mais relevante nas organizações.

No entanto, neste caminho para a transformação digital, em que momento é que as organizações pensam na segurança do seu negócio? Para muitas empresas, definir as camadas de proteção não é ainda uma prioridade.

Segundo dados do EY Global Information Security Survey 2020, 65% das empresas só consideram a segurança depois de serem vítimas de um ataque.

Com uma abordagem Secure Work by Design qualquer organização pode tornar os seus sistemas mais resistentes e fiáveis, através de ferramentas de segurança, planeadas e adequadas às suas necessidades.

“A experiência adquirida pela organização na gestão de incidentes é extremamente relevante na avaliação do risco atual”

Está a sua organização munida de mecanismos de segurança capazes de fazer frente a ciberataques? Estão os seus colaboradores preparados para perceber e detetar ameaças? Ajudamo-lo a começar!

Em primeiro lugar, para avaliar o risco atual é importante identificar quais os ativos da sua organização. Os ativos são tudo o que representa valor e que requerem proteção por parte da organização, quer sejam ativos tecnológicos ou humanos.

Após esta primeira análise, é necessário identificar o tipo de ameaças a que a organização pode estar exposta devido ao risco de estas criarem consequências negativas nos seus ativos. Paralelamente, estas ameaças podem ser de origem natural ou humana e podem ser acidentais ou propositadas.

Para isso, reveja a lista de acidentes ocorridos, os responsáveis pelo ativo em causa, utilizadores comprometidos e analise a resposta dada ao ataque.

A experiência adquirida pela organização na gestão de incidentes é extremamente relevante na avaliação do risco atual.

Tendo como base as listagens acima referidas, identifique as potenciais vulnerabilidades que poderão ser associadas aos seus ativos e desta forma poderá elaborar a estratégia de segurança mais adequada ao seu negócio.

O que pode alcançar com uma estratégia de Secure Work by Design?

Desenvolver e implementar mecanismos de defesa a ponto de tornar os sistemas mais seguros requer alguns requisitos essenciais, tais como a adoção de medidas mais seguras de autenticação e gestão controlada de acessos, onde é possível definir quem acede a quê e a que tipo de conteúdos.

Com foco num ambiente seguro, é, também, necessário ter em consideração as melhores práticas de programação para evitar falhas e vulnerabilidades e realizar testes contínuos, de forma a monitorizar o surgimento de ameaças.

Ao adotarmos esta abordagem, é possível minimizar as falhas que podem comprometer a sua organização, enquanto maximiza o ROI dos investimentos nesta área.

Qual a tecnologia que lhe dará uma melhor relação custo-benefício? / Que tecnologia deve escolher?

Escolher a tecnologia mais adequada a uma abordagem de Secure Work by Design pode ser um verdadeiro quebra-cabeças, no entanto, deve optar por uma solução que para além de responder eficazmente a incidentes, que proteja o ambiente, os utilizadores, os dispositivos e os dados da sua organização. Deve optar também por uma solução que o ajude a tirar o máximo proveito das suas funcionalidades e que não comprometa a produtividade do seu negócio.

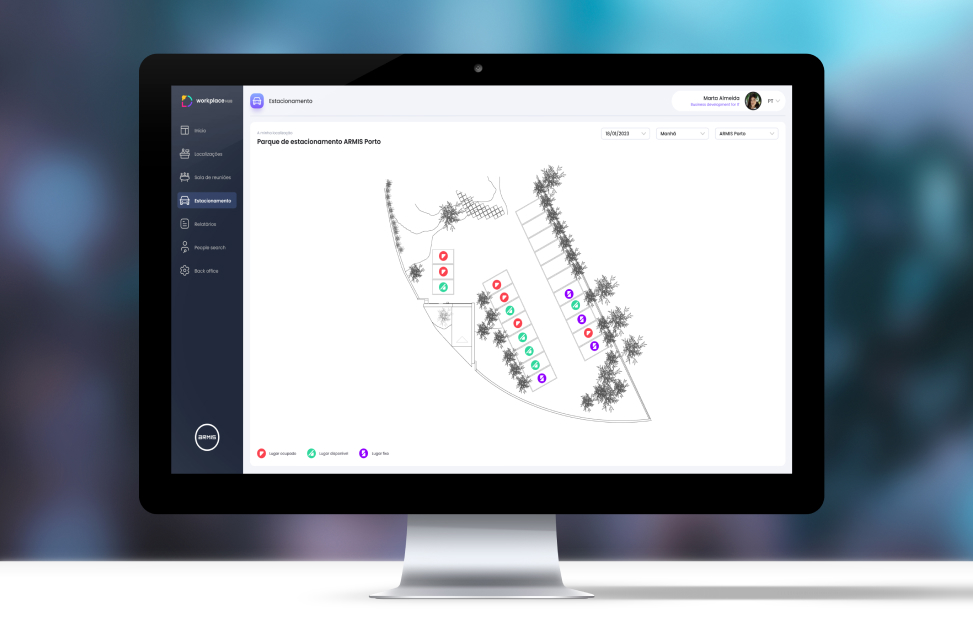

Na ARMIS estamos conscientes de que fornecer um serviço end-to-end, é um fator facilitador para qualquer cliente. Optamos por soluções assentes nos três principais pilares de segurança como a gestão de identidades e acessos, monitorização de ameaças e proteção contínua de dispositivos e que sejam possíveis de integrar com a infraestrutura local da entidade, de forma a permitir uma maior colaboração e eficiência das equipas.

Configurar camadas de defesa inteligentes

Lembre-se que ao configurar a sua estratégia de segurança por camadas, está a tornar a sua organização mais capacitada para responder a qualquer tipo de ameaça ou ataque. Descubra agora como fazê-lo:

- Proteja a identidade dos utilizadores e controle o acesso a recursos importantes com base no nível de risco do utilizador.

- Mantenha a informação confidencial protegida independentemente do lugar ou dispositivo.

- Habilite a sua organização contra ameaças avançadas e potencie a rápida recuperação em caso de ataque.

- Proteja o acesso à distância. A autenticação multifator (MFA) é a melhor solução que pode adotar para aumentar a segurança do trabalho à distância. Se não puder distribuir dispositivos de segurança de hardware, utilize biometria ou aplicações de autenticação de dispositivos móveis, segundo fator.

- Capacite a sua organização com mecanismos de segurança anti-phishing.

Estabeleça uma cultura de segurança

Depois de implementar mecanismos de segurança, certifique-se de que está a tirar o máximo partido das funcionalidades com uma configuração otimizada. Desenvolva e implemente um plano para maximizar a segurança com a ajuda dos seus colaboradores.

É importante que todos tenham em conta que, não adianta ter as ferramentas mais avançadas de proteção de dados se a cultura da cibersegurança não estiver bem enraizada nas suas equipas.

Quando os colaboradores não estão a par sobre a importância da segurança digital, acabam por ser uma porta de entrada para ataques e ameaças.

Fortaleça a sua postura de segurança com orientações e informações inteligentes que irão proteger a sua organização.

Partilhar esta notícia:

Prepare a sua empresa e os seus colaboradores para o futuro. Contacte-nos!

Menu

Menu